O que é um Trusted Platform Module (TPM)?

Os ataques de hardware raramente são manchetes, mas exigem as mesmas soluções de mitigação e segurança que outras ameaças.

O Trusted Platform Module, ou TPM, é uma solução de segurança exclusiva baseada em hardware que instala um chip criptográfico na placa-mãe do computador, também conhecido como criptoprocessador.

Esse chip protege dados confidenciais e evita tentativas de hackers geradas pelo hardware de um computador. Cada TPM contém chaves geradas por computador para criptografia, e a maioria dos PCs hoje em dia vem com chips TPM pré-soldados nas placas-mãe.

Vamos ver como os Módulos de Plataforma Confiáveis funcionam, seus benefícios e como habilitar o TPM em seu PC.

Como funciona o TPM?

O TPM funciona gerando um par de chaves de criptografia e, em seguida, armazena parte de cada chave com segurança, além de fornecer detecção de violação. Significa simplesmente que uma parte da chave de criptografia privada é armazenada no TPM em vez de ser armazenada inteiramente no disco.

Assim, caso um hacker comprometa seu computador, ele não poderá acessar seu conteúdo. O TPM impossibilita que os hackers ignorem a criptografia para acessar o conteúdo do disco, mesmo que removam o chip TPM ou tentem acessar o disco em outra placa-mãe.

Cada TPM é incorporado com uma assinatura inicializada exclusiva durante a fase de fabricação de silício que aumenta sua eficácia de segurança. Para que um TPM seja utilizado, ele precisa primeiro ter um proprietário e um usuário do TPM deve estar fisicamente presente para assumir a propriedade. Sem essas duas etapas, um TMP não pode ser ativado.

Benefícios do TPM

O TPM oferece um grau de confiança e integridade que facilita a autenticação, verificação de identidade e criptografia em qualquer dispositivo.

Aqui estão alguns dos principais benefícios que o TPM oferece.

Fornece criptografia de dados

Mesmo com o aumento da conscientização sobre segurança, ainda há uma grande ocorrência de transmissões de dados não criptografados. Usando uma combinação de algoritmos de software e hardware, o TPM protege os dados de texto simples criptografando-os.

Protege contra malware malicioso do carregador de inicialização

Certos malwares especializados podem infectar ou reescrever o carregador de inicialização mesmo antes que qualquer software antivírus tenha a chance de agir. Alguns tipos de malware podem até virtualizar seu sistema operacional para espionar tudo sem serem detectados por sistemas online.

Um TPM pode proteger estabelecendo uma cadeia de confiança, pois verifica primeiro o carregador de inicialização e permite que um Anti-Malware de inicialização antecipada seja iniciado depois disso. Garantir que seu sistema operacional não seja adulterado adiciona uma camada de segurança. Se o TPM detectar um comprometimento, ele simplesmente se recusará a inicializar o sistema.

Modo de quarentena

Outro grande benefício do TPM é a mudança automática para o modo Quarentena em caso de comprometimento. Se o chip TPM detectar um comprometimento, ele será inicializado no modo de Quarentena para que você possa solucionar o problema.

Armazenamento mais seguro

Você pode armazenar com segurança suas chaves de criptografia, certificados e senhas usadas para acessar serviços online dentro de um TPM. Esta é uma alternativa mais segura do que armazená-los dentro do software em seu disco rígido.

Gestão de Direitos Digitais

Os chips TPM oferecem um refúgio seguro para as empresas de mídia, pois fornecem proteção de direitos autorais para mídia digital entregue ao hardware, como um decodificador. Ao habilitar o gerenciamento de direitos digitais, os chips TPM permitem que as empresas distribuam conteúdo sem se preocupar com a violação de direitos autorais.

Como verificar se o seu PC com Windows tem o TPM habilitado

Você está curioso para descobrir se sua máquina Windows tem o TPM habilitado ou não? Na maioria das máquinas com Windows 10, um TPM geralmente é integrado à placa-mãe para armazenar com segurança as chaves de criptografia ao criptografar o disco rígido usando recursos como o BitLocker .

Aqui estão algumas maneiras seguras de descobrir se o TPM está ativado no seu PC.

A ferramenta de gerenciamento do TPM

Isso abrirá o utilitário interno conhecido como Trusted Platform Module (TPM) Management. Se o TPM estiver instalado, você poderá visualizar as informações do fabricante sobre o TPM, como sua versão.

No entanto, se você vir uma mensagem TPM compatível não pode ser encontrado , seu computador não tem um TPM ou está desligado no BIOS/UEFI.

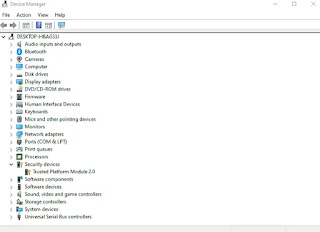

O gerenciador de dispositivos

- Digite gerenciador de dispositivos na barra de pesquisa do menu Iniciar e selecione a melhor correspondência.

- Abra o Gerenciador de dispositivos e procure um nó chamado Dispositivos de segurança .

- Expanda-o e veja se ele tem um Trusted Platform Module listado.

- Digite cmd na barra de pesquisa do menu Iniciar e pressione CTRL + Shift + Enter para abrir um prompt de comando elevado.

- Insira o seguinte comando:

- wmic /namespace:\\root\cimv2 security\microsofttpm path win32_tpm get * /format:textvaluelist.xsl

- Inicialize seu computador e toque na tecla de entrada do BIOS. Isso pode variar entre computadores , mas geralmente é F2, F12 ou DEL .

- Localize a opção Segurança à esquerda e expanda.

- Procure a opção TPM .

- Marque a caixa que diz TPM Security para habilitar a criptografia de segurança do disco rígido TPM.

- Certifique-se de que a caixa de seleção Ativar esteja ativada para garantir que a opção TPM funcione.

- Salvar e sair.

Nenhum comentário: